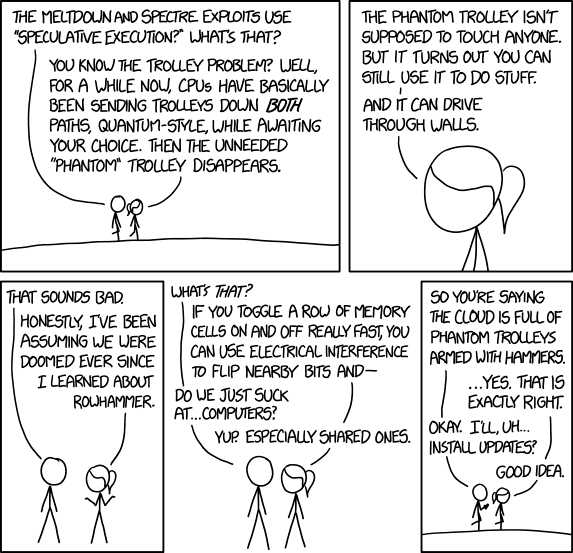

Bij grote kwetsbaarheden zoals afgelopen week in de servers van Citrix, is er geen centrale organisatie die verantwoordelijk is voor een verdere oplossing. De coördinatie is verdeeld over meerdere organisaties, wat zorgt voor miscommunicatie en onnodige vertraging bij het verhelpen van de lekken, zeggen experts tegen NU.nl.

Volgens Matthijs Koot, werkzaam bij Secura en als onderzoeker verbonden aan de Universiteit van Amsterdam, heeft dit te maken met een gebrek aan een landelijke coördinatie. Daar is Frank Breedijk, hoofd informatiebeveiliging bij Schuberg Philis, het mee eens. “Informatie komt vaak niet bij de juiste persoon terecht.”

Hoe zat het ook alweer met het lek bij Citrix?

- Citrix levert software aan organisaties over de hele wereld

- Daarmee kunnen medewerkers vanuit huis inloggen op systemen van hun werkgever

- Citrix kampte sinds afgelopen december met een beveiligingslek

- Kwaadwillenden konden hierdoor een heel systeem overnemen

- Uit voorzorg werden netwerken bij onder meer de Tweede Kamer en ministeries platgelegd

- Deze week werden updates uitgebracht om de kwetsbaarheid te verhelpen

‘NCSC is geen beschermengel van heel digitaal Nederland’

In Nederland hebben we het Nationaal Cyber Security Centrum (NCSC). “De naam suggereert dat ze zich ontfermen over de cybersecurity van heel Nederland”, vertelt Breedijk. “Maar dat is niet het geval.”

Hij vervolgt: “Het NCSC heeft hele nuttige algemene informatie publiek beschikbaar gemaakt, ook hun contacten met Citrix zijn waardevol gebleken. Maar als ze een lijstje krijgen met een aantal ‘oliebollen’ die nog niets aan hun kwetsbare systemen hebben gedaan, dan knippen ze dat lijstje in tweeën. De vitale en rijksoverheidsorganisaties op het lijstje worden netjes op hun problemen geattendeerd, en met het tweede deel zegt het NCSC niks te kunnen en mogen doen.”

Het NCSC valt onder het ministerie van Justitie en Veiligheid en heeft de taak om ‘vitale aanbieders en onderdelen van het Rijk’ te informeren en adviseren over dreigingen voor het netwerk. Andere organisaties, zoals zorg- en onderwijsinstellingen, vallen niet onder de wettelijke taakstelling van het NCSC.

Koot beaamt dat: “Als ik ze een lijst stuur met kwetsbare servers, pakken ze daaruit alleen de servers die horen bij een overheidsinstantie of ‘vitale organisatie’. Het NCSC is geen beschermengel van heel digitaal Nederland.”

Niet alle organisaties werden gewaarschuwd voor kwetsbaarheid

Zo wist het NCSC in december al van de kwetsbaarheid in Citrix. De vitale organisaties werden daarvoor actief gewaarschuwd, maar niet-vitale organisaties niet.

Het NCSC laat aan NU.nl weten wel een algemene waarschuwing over Citrix doorgespeeld te hebben aan zogenaamde CERT’s, Computer Emergency Response Teams. Dat zijn expertisecentra op het gebied van cybersecurity die zich richten op een bepaalde sector. Ook het Digital Trust Center (DTC), dat zich richt op bedrijven in Nederland, werd ingelicht. De taak ligt vervolgens bij hen om de kwetsbare organisaties te informeren.

Alleen hebben niet alle sectoren een CERT. Het is voor organisaties niet verplicht om zich bij een CERT aan te sluiten. Dat doet dan ook niet iedereen. Daardoor krijgen niet alle kwetsbare organisaties de melding binnen, vertelt Koot. “Medewerkers van CERT’s doen dat vaak naast een reguliere baan, daarom zijn ze beperkt in tijd, geld, kennis en vaardigheden.”

‘Eindverantwoordelijkheid ligt bij de organisaties zelf’

Koot zegt dat organisaties zelf verantwoordelijk zijn en blijven voor de beveiliging van hun eigen systeem. “Dat is wettelijk zo en moet ook zo blijven. Wel blijkt nu uit de Citrix-kwetsbaarheid dat er maatschappijbreed niet scherp en snel genoeg wordt gehandeld als nieuwe kwetsbaarheden bekend worden.”

Een woordvoerder van minister Ferd Grapperhaus van Justitie en Veiligheid benadrukt dat de afgelopen dagen intensief is samengewerkt met “alle betrokken vakdepartementen en organisaties”. Grapperhaus vertelde woensdag tijdens het mondelinge vragenuur in de Tweede Kamer dat bevriende naties Nederland complimenteerden om de aanpak van de Citrix-problematiek.